¡Adiós a la batería baja! Revive la autonomía de tu MacBook

¿Tu MacBook ya no dura tanto como antes?

A diferencia de un HDD, un SSD tiene un número limitado de escrituras posibles antes de que la unidad entre en modo de solo lectura. Esto se debe a la forma en que está diseñado el hardware SSD: el enorme aumento de velocidad tiene un precio. Pero la cuestión es que la mayoría de los usuarios no tienen que preocuparse en absoluto por esto. Resulta que incluso el usuario doméstico más ávido necesitará varios años para quedarse sin ciclos de escritura, así que si le preocupa, no lo esté. Dicho esto, si tiene curiosidad sobre cuántos años le quedan a su SSD, existen formas de estimar la vida útil restante de sus SSD.

En promedio, un SSD moderno sobrevivirá hasta que haya escrito alrededor de 700 TB de datos a lo largo de su vida útil. Algunos pueden sobrevivir más tiempo, otro menos tiempo; este es solo el promedio. Por lo tanto, se calcula que si puede ver cuántos datos de vida útil ha escrito en su SSD actual, puede estimar su vida útil restante.

Sin embargo, si nota las siguientes señales de advertencia de SSD, podría ser el momento de hacer una copia de seguridad de su SSD y reemplazarlo:

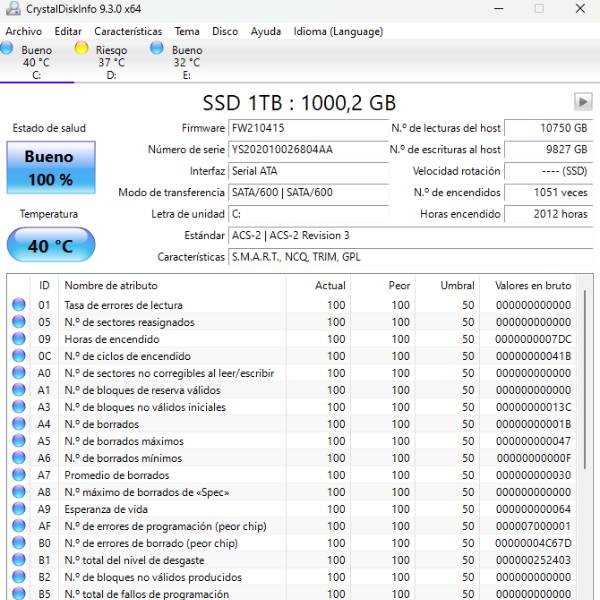

CrystalDiskInfo es un pequeño programa realmente útil que puede utilizar para estimar la vida útil restante de su SSD. Incluye suficiente información que es realmente útil y no abrumadora, y lo mejor de todo es que es de uso completamente gratuito.

Instale y ejecute CrystalDiskInfo.

Busque en Estado de salud. Debería tener un porcentaje de estado, como una batería, para informarle sobre la vida útil restante del SSD: cuanto mayor sea el porcentaje del estado de estado, más durará su SSD.

En Estado de salud, también debería indicarle el estado de su SSD:

Mire en la parte superior derecha el total de escrituras del host (o podría ser simplemente escrituras del host, según su versión). Esta es la cantidad total de datos que se han escrito en esta unidad.

Si está alrededor de la marca de 400 TB, por ejemplo, sabrá que está a más de la mitad de la vida útil del dispositivo. A medida que se acerque a los 700 TB, querrá considerar la posibilidad de instalar una unidad de respaldo por si acaso. Pero, sinceramente, ¡se necesitarían años de uso intensivo para siquiera acercarnos a esa cantidad!

Fuente: makeuseof

Data System SL.

C/. Dr. Esquerdo, 12

28028

Madrid España

(+34) 657783389

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

Santiago Muñoz /IES La Arboleda

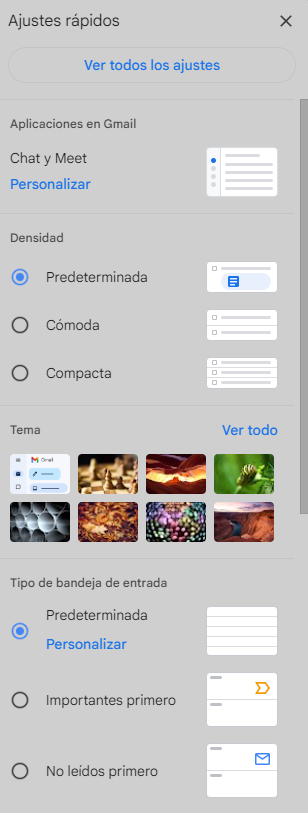

Hay varias opciones de organización disponibles en tu bandeja de entrada de Gmail. Puedes permitir que Google identifique lo importante, categorizar tus correos electrónicos o mostrar múltiples bandejas de entrada en una sola vista. ¡Hay una bandeja de entrada para cada necesidad!

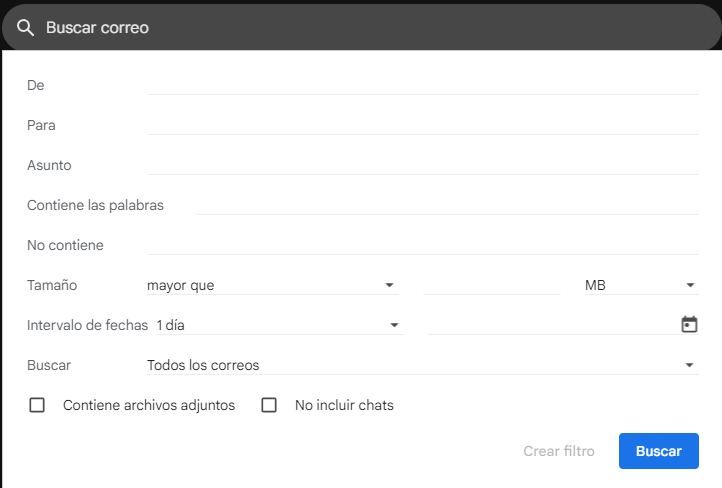

No es de sorprender que Google haya simplificado la búsqueda en Gmail. La barra de búsqueda tiene más funciones de las que se perciben a simple vista. Al hacer clic en la flecha hacia abajo, se desplegarán más opciones de búsqueda, lo que te permitirá filtrar por remitente, asunto, fecha, tamaño y otros criterios.

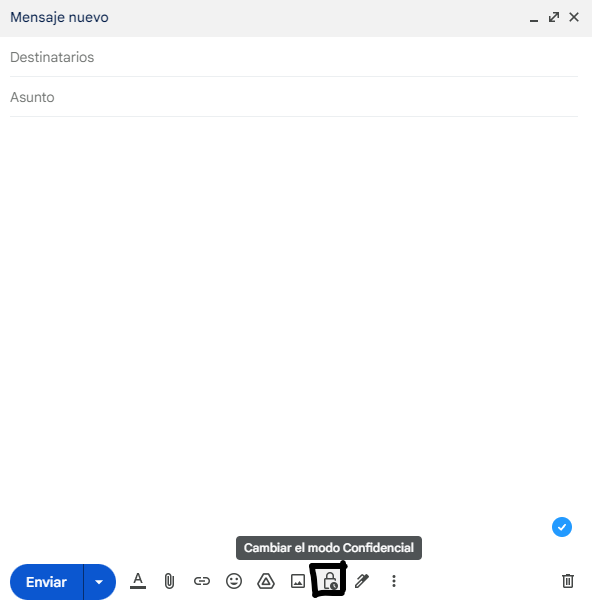

Si estás enviando información confidencial o clasificada, es vital comprender cómo funciona el modo confidencial. Esta tecnología te permite programar tus correos electrónicos para que se autodestruyan después de un tiempo determinado, evitar que el destinatario realice ciertas acciones o solicitar una contraseña para abrir el correo. Aunque esta función no ofrece cifrado de extremo a extremo, te brinda un nivel extra de control sobre tus envíos de correo electrónico.

Fuente: https://www.technology-solved.com/hidden-gmail-features/

Autor: IES Julio Caro Baroja / Aarón Agudo, Noah Ernest, Nacho Moraño, Rubén Martín y Jorge Hidalgo.

Data System SL.

C/. Dr. Esquerdo, 12

28028

Madrid España

(+34) 661531890

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

Puede que nos preocupemos por limpiar nuestra casa, pero al igual que hacemos esto, tambien tenemos que preocuparnos por limpiar nuestro ordenador, ya que asi aseguraremos que tenga un rendimiento optimo y no tengamos ningun archivo nocivo para el sistema o que este ocupando espacio.

Una de las tareas que mas tiempo consumen es buscar los archivos que eliminar al hacer una limpieza, mi recomendación es que borres todas las copias, aplicaciones que no uses, o archivos muy antiguos, una vez hecho esto el resto de archivos restantes seran faciles de organizar, haciendo mas facil tambien la tarea en futuras ocasiones.

Mira que extensiones tienes en tu navegador y elimina las que no uses, quitar las extensiones inutiles o que no le das uso te puede llegar a dar algo mas de velocidad y mejores tiempos de carga, tambien borra datos tales como las "cookies" o el historial de paginas que no uses.

Hay muchos programas que puede realizar estos examenes, estos se encargarán de que tu ordenador este siempre limpio de virus y archivos maliciosos, programar estos examenes y hacerlos periodicamente ayudará mucho a evitar que nuestro ordenador tenga algún virus.

Al limpiar todos los archivos seguramente veras fotos o videos con amigos o familiares, personalmente recomiendo que todo este contenido lo guardes en un disco duro externo, tan solo tendras que guardarlo en algun lugar seguro de tu casa y ya estarían a salvo.

Una vez que hayas acabado de limpiar todo lo del interior de tu ordenador recomiendo tambien limpiar la parte física del ordenador, limpiando el teclado, el ratón, la pantalla, e incluso la caja del ordenador, asi aparte de dar una apariencia mas limpia e higienica, podrás evitar problemas de funcionamiento de alguno de estos.

Con todos estos consejos te aseguro que durante un tiempo no tendrás problemas con tu ordenador.

FUENTE: https://www.technology-solved.com/spring-cleaning-your-computer/

Si desea asesoramiento o cualquier servicio, contáctenos:

Data System SL.

C/. Dr. Esquerdo, 12

28028

Madrid España

(+34) 661531890

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

AUTOR: IES Julio Caro Baroja / Aarón Agudo, Noah Ernest, Nacho Moraño, Rubén Martín y Jorge Hidalgo

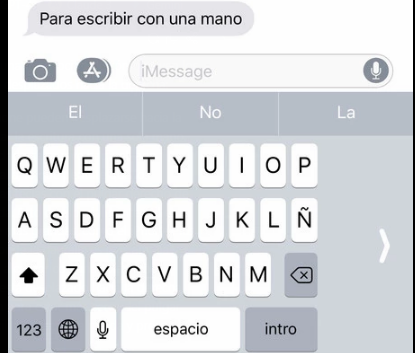

Una de las mejores formas de proteger su cuenta de Gmail es utilizar la verificación en dos pasos y, sin embargo, menos del 10% de los usuarios la habilitan. La verificación en dos pasos significa que para que otra persona acceda a su cuenta, no solo necesita tener su contraseña de Gmail, sino también acceso a su teléfono desbloqueado o similar. La configuración solo lleva uno o dos minutos y Google lo guiará a través del proceso.

Funciona agregando una capa adicional de seguridad a su cuenta, de modo que cuando inicie sesión desde un dispositivo desconocido, se le pedirá que ingrese un código de uso único. Google puede enviar el código a través de un mensaje de texto, llamarte por teléfono o utilizar otras opciones de verificación. Después de iniciar sesión, puedes elegir si deseas recordar o no ese dispositivo en particular. Desactivar la verificación en dos pasos le permite a Google reconocer el dispositivo para que solo se le solicite su contraseña la próxima vez que inicie sesión.

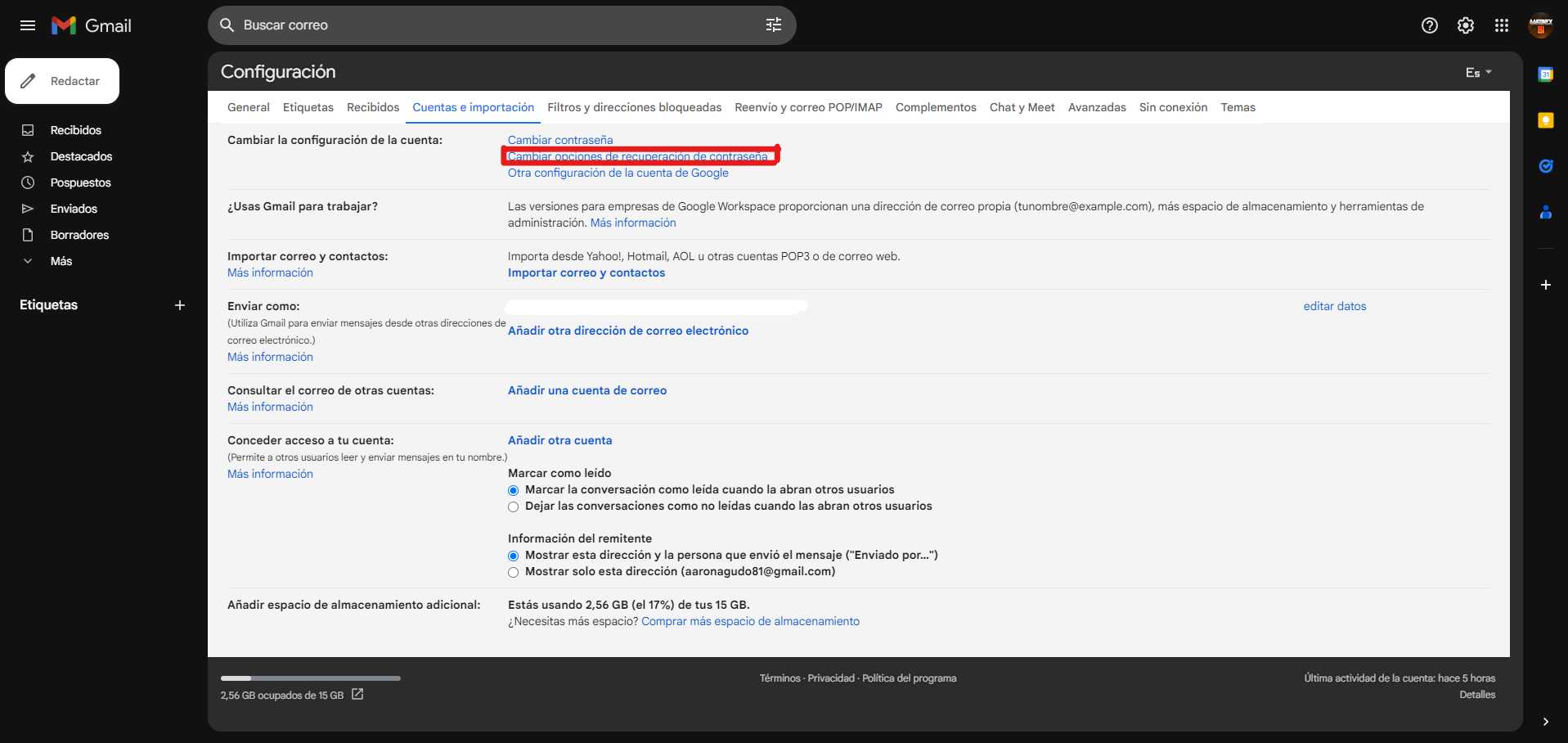

También hay pasos que puede seguir para asegurarse de que su cuenta no haya sido comprometida. Primero, navegue hasta la barra lateral de seguridad de su cuenta de Gmail. Verás varias secciones diferentes para verificar, cada una dedicada a un aspecto diferente de tu cuenta.

La parte superior de la página le alertará sobre posibles debilidades en la seguridad de su cuenta. Al hacer clic en "cuenta segura", accederá a un menú que destaca los problemas comunes. Aquí puede agregar o actualizar opciones de recuperación de cuenta. Una vez que ingresa un número de teléfono y un correo electrónico de recuperación, Google puede alertarlo si hay actividad sospechosa en su cuenta y permitirle recuperar su cuenta si alguna vez queda bloqueado.

Google también enumera nuevos inicios de sesión, cambios de contraseña y opciones de recuperación agregadas, así como dispositivos que han estado activos en los últimos 28 días. Si ve algo que no reconoce, Google le pedirá que cambie su contraseña y cierre sesión en todos los dispositivos excepto en el que está utilizando.

Finalmente, puedes ver y administrar qué plataformas y páginas tienen acceso a tu cuenta en la parte inferior de la página de seguridad. Cuando inicia sesión en otro sitio con su cuenta de Google, puede solicitar información básica, como su nombre, dirección de correo electrónico y foto de perfil. Otros sitios web y aplicaciones pueden ver y cambiar casi cualquier información en su cuenta de Google. En esta sección, puede ver qué plataformas tienen acceso a su cuenta y eliminar aquellas que ya no usa o en las que ya no confía.

Fuente: https://www.technology-solved.com/secure-your-gmail-account/

Autor: IES Julio Caro Baroja / Aarón Agudo, Noah Ernest, Nacho Moraño, Rubén Martín y Jorge Hidalgo.

Data System SL.

C/. Dr. Esquerdo, 12

28028

Madrid España

(+34) 661531890

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

Con el crecimiento del teletrabajo, la seguridad informática se ha vuelto una preocupación crucial. Este artículo explora la importancia de proteger la información y los sistemas mientras se trabaja desde casa, proporcionando consejos prácticos y mejores prácticas para garantizar la seguridad en un entorno remoto.

1. Desafíos del teletrabajo.

2. Consejos para garantizar la seguridad informática:

3. Mejores prácticas para el teletrabajo:

4. Herramientas de Seguridad para el Teletrabajo:

El teletrabajo ofrece flexibilidad y eficiencia, pero también presenta desafíos de seguridad únicos. Al seguir estos consejos y adoptar mejores prácticas, las organizaciones y los trabajadores pueden proteger la información confidencial y mantener la seguridad de los sistemas mientras trabajan desde casa, garantizando un entorno laboral remoto, seguro y protegido contra amenazas cibernéticas.

Si desea asesoramiento o cualquier servicio, contáctenos:

Metro Manuel Becerra.

Calle Doctor Esquerdo 12, local 6.

28028,Madrid

Fijo: 910174686.

Móvil: 661531890.

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

Cristian, Volo, Isabel, Imad, Juanjo, Jhoel - Tetuán de las Victorias

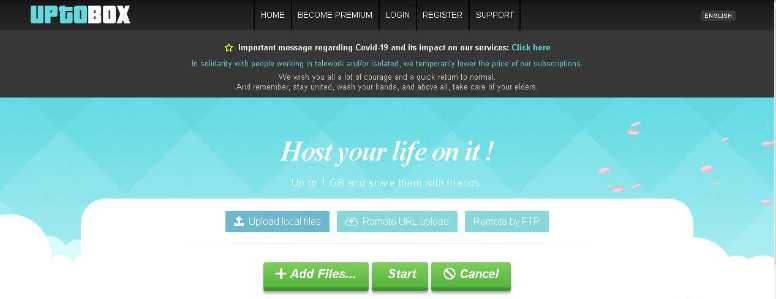

UpToBox te permite almacenar archivos de computadora que envía o carga en sus servidores. Una vez que se envía su archivo, UTB genera un enlace web llamado URL, que le permite descargar o compartir su archivo alojado en servidores UpToBox en cualquier parte del mundo.

Si tienes una cuenta UpToBox, podrás beneficiarte de 200 GB de espacio para almacenar tus vídeos familiares y compartirlos con tus amigos

Fuente: https://www.boutique-pcland.fr/a-quoi-sert-uptobox/

Si desea asesoramiento o cualquier servicio, contáctenos:

Autor: IES Julio Caro Baroja (Aarón, Nacho, Noah, Jorge y Rubén)

Metro Manuel Becerra

Calle: C\ Doctor Esquerdo 12, local 6

Fijo: 910174686

Móvil: 661531890

WEB:https://reparacionordenadoresmadrid.org

La suciedad no solo es antiestética, sino que también puede causar daños. El polvo y la suciedad pueden acumularse en el interior y el exterior de su PC, en su teclado e incluso dentro de su mouse. Esto puede provocar sobrecalentamiento, deterioro y otros problemas.

Los líquidos son especialmente peligrosos y pueden dañar fácilmente componentes internos importantes, por lo que es importante limpiar su computadora con regularidad. Esto se puede hacer con un cepillo suave o un bote de aire comprimido.

Asegúrese de hacer una Copia de seguridad de su computadora con regularidad y completar las actualizaciones del sistema operativo lo antes posible. Esto protegerá sus datos y le ahorrará tiempo y dinero en caso de que algo salga mal. Puede utilizar discos duros externos o servicios de almacenamiento en la nube como Google Drive, Dropbox o OneDrive.

Los virus, el malware y otros programas maliciosos pueden ser perjudiciales. El Software antivirus puede escanear y alertarle periódicamente sobre estas amenazas. También puede bloquear descargas y sitios web riesgosos. Algunos programas antivirus populares incluyen Windows Defender, McAfee, Bitdefender y Norton.

No es necesario que tu PC esté todo trabajando y nada jugando. Personalizar su escritorio puede hacer que su computadora se sienta más personal y cómoda. Puede cambiar el fondo, agregar widgets, como un reloj o una visualización del clima, organizar íconos y más. Pequeños cambios como estos pueden marcar una gran diferencia en su flujo de trabajo, creando una mejor función, organización y atractivo visual.

En lugar de navegar por menús y enlaces, los atajos de teclado le permiten ejecutar tareas con solo hacer clic en unos pocos botones. Esto ahorra tiempo y esfuerzo, especialmente para las tareas que realiza con frecuencia.

Algunos de los atajos más populares incluyen:

Fuente: https://www.technology-solved.com/top-pc-tips/

Si desea asesoramiento o cualquier servicio, contáctenos:

Autor: Julio Caro Baroja (Aarón, Nacho, Noah, Jorge y Rubén)

Metro Manuel Becerra

Calle: C\ Doctor Esquerdo 12, local 6

Fijo: 910174686

Móvil: 661531890

WEB:https://reparacionordenadoresmadrid.org

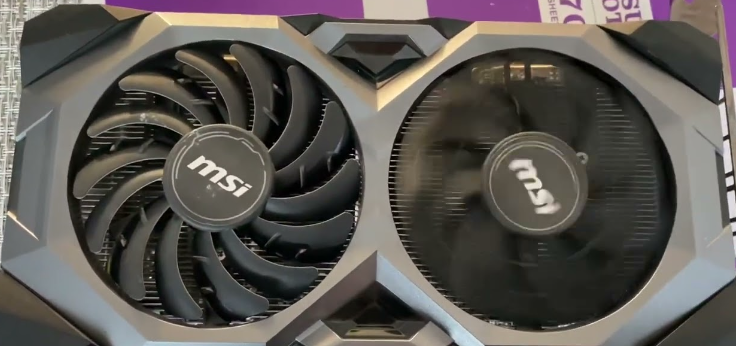

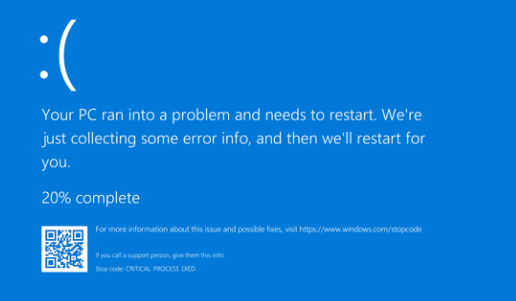

Varias cosas pueden hacer que su tarjeta de video falle. A menudo, la culpa es el sobrecalentamiento debido al polvo o la pelusa de la computadora. Otros factores pueden incluir una instalación defectuosa de la placa base, overclocking frecuente o una sobrecarga de energía debido a un corte eléctrico.

Al igual que todo lo demás en su computadora, su GPU está sujeta a desgaste. Es posible que sea necesario solucionar algunos problemas para determinar si se puede limpiar o reinstalar o si es hora de comprar una nueva tarjeta gráfica.

¿Te persiguen colores y formas locas en tu pantalla mientras te pones serio jugando o viendo tus series favoritas? ¡Culpa a la GPU! Reiniciar puede ser la solución temporal, pero si tu tarjeta de video está a punto de tirar la toalla, prepárate para más sorpresas en el futuro cercano.

Si la pantalla de su ordenador se congela repetidamente, pierde fotogramas o tartamudea, puede ser un indicador de falla de la tarjeta. Sin embargo, este síntoma también puede deberse a problemas con el disco duro, la RAM o incluso estar relacionado con malware. Si tiene otros problemas de visualización relacionados con una falla de la tarjeta gráfica, es probable que sea el culpable.

¡Advertencia! Si tu ventilador está haciendo más ruido de lo habitual, es posible que tu computadora se esté sobrecalentando. Permítele descansar un poco y, si persiste el problema, revisa y límpiala adecuadamente para resolver el misterio del calor. ¡Evita que tu máquina se dañe por sobrecalentamiento!

Los bloqueos debidos a fallos en la tarjeta pueden manifestarse desde la congelación del ordenador hasta un reinicio completo en el que el dispositivo se apaga o reinicia solo. Diversos factores pueden ocasionar un fallo en la ordenador, por lo tanto, es crucial resolver el problema para determinar si la GPU es la responsable. Es más probable que esté relacionado con la tarjeta gráfica si los bloqueos o la pantalla negra continúan produciéndose durante tareas que requieren un uso intensivo de gráficos.

Al enfrentarse a problemas informáticos, es común tener varias causas posibles. Pueden ser cables o conectores defectuosos, problemas de Software, o incluso la CPU o la RAM. Si sospechas que el problema radica en la GPU, sigue estos pasos:

Bibliografía: https://www.technology-solved.com/graphics-card-failure/

Autor: IES Julio Caro Baroja / Aarón Agudo, Noah Ernest, Nacho Moraño, Rubén Martín y Jorge Hidalgo.

Data System SL.

C/. Dr. Esquerdo, 12

28028

Madrid España

(+34) 661531890

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

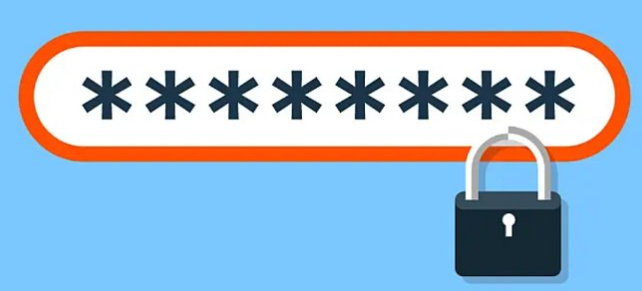

Las contraseñas seguras contienen números, letras y símbolos únicos, y deben ser diferentes para cada cuenta. Evitar información personal común y considerar el uso de un administrador de contraseñas para mayor seguridad.

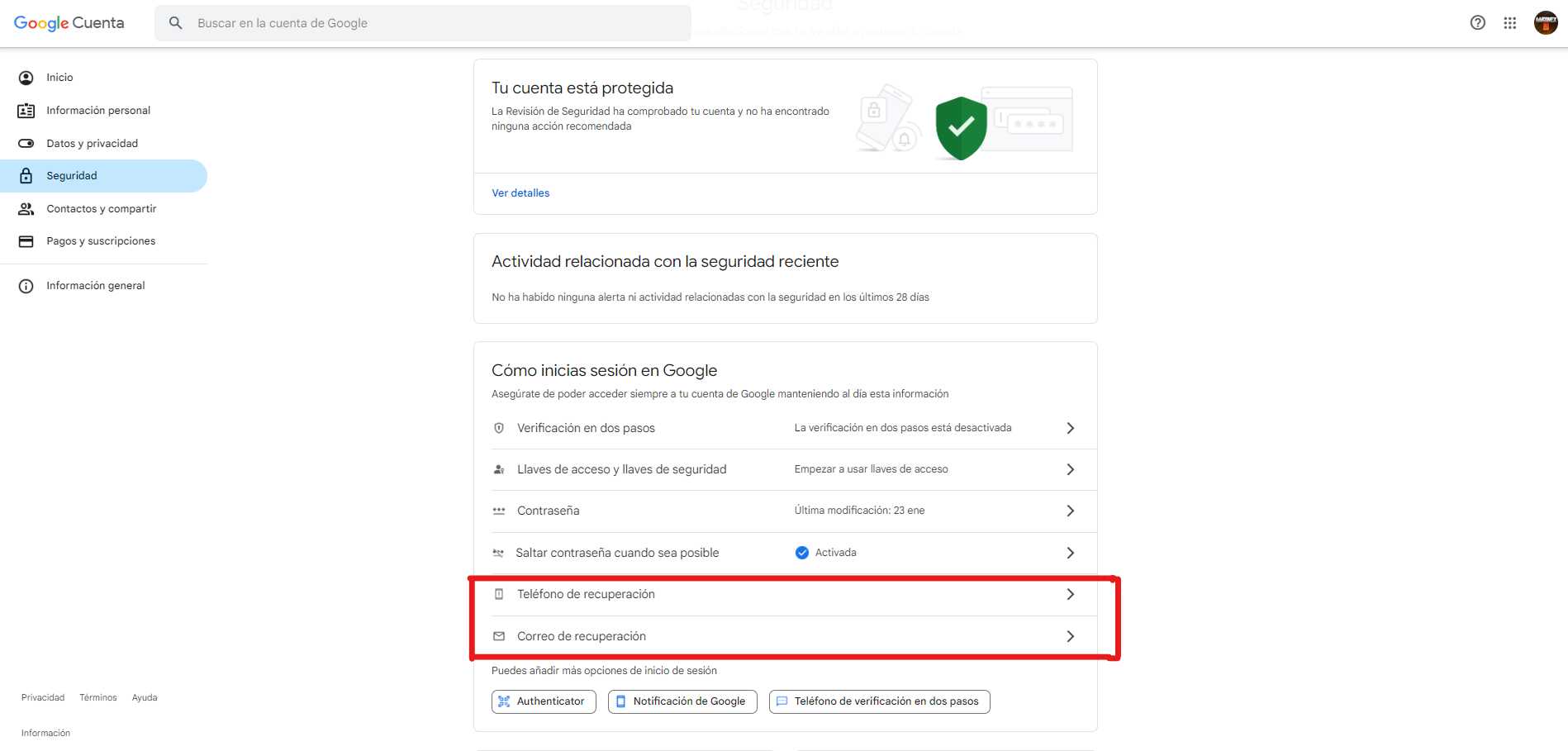

Las contraseñas se refuerzan con autenticación de dos factores (MFA), que requiere una segunda forma de verificación. Esto aumenta la seguridad, incluso si la contraseña se descubre. Las opciones de MFA incluyen códigos de un solo uso, aplicaciones de autenticación y verificación biométrica.

Los correos electrónicos de phishing pueden contener técnicas como la caza de ballenas, clonación, pharming y Spear phishing para engañar a los destinatarios. Es crucial mantener la guardia alta y actuar con prudencia frente a mensajes desconocidos que soliciten información confidencial o acciones urgentes. Los estafadores crean mensajes astutos y atractivos.

Mantener cuentas de correo electrónico separadas para el ámbito laboral y personal no solo previene la mezcla involuntaria de datos, sino que también reduce la exposición que un hacker tendría si accediera a su cuenta.

Los ciberdelincuentes utilizan archivos adjuntos de correo electrónico como recipientes para transportar virus a su computadora. Si recibe un correo electrónico de un nuevo remitente, intente encontrar una manera de verificar directamente la dirección. Tampoco debes abrir nunca archivos adjuntos de remitentes no identificados. Para obtener una capa adicional de seguridad, considere usar un Software antivirus para escanear los archivos adjuntos antes de abrirlos.

Es casi imposible mantenerse al día con las nuevas amenazas cibernéticas. Afortunadamente, puede mantenerse informado mediante la capacitación en concientización sobre seguridad cibernética. Asistir a sesiones periódicas lo mantendrá actualizado sobre las señales de alerta a las que debe prestar atención y sobre las formas de evitarlas.

Aunque las prácticas mencionadas anteriormente son fundamentales, es crucial establecer defensas adicionales. Una manera de lograrlo es mediante la implementación de herramientas avanzadas de protección de correo electrónico y Software automatizado capaz de identificar intentos de phishing y suplantación de identidad. DomainKeys Identified Mail (DKIM) y Sender Policy Framework (SPF) son opciones ampliamente utilizadas.

Bibliografía: https://www.technology-solved.com/email-security-tips-for-employees/

Autor: Aarón Agudo, Jorge Hidalgo, Nacho Moraño, Noah Ernest, Rubén Martín / IES Julio Caro Baroja

Data System SL.

C/. Dr. Esquerdo, 12

28028 Madrid España

(+34) 661531890

Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.

Calificado 4.69 / 5.0 para Data System Diseño Web

Reparación portátil © Todos los derechos reservados

Hola! Haz clic en uno de nuestros representantes a continuación para chatear por WhatsApp o envíanos un correo electrónico a [email protected]